Buybuy Baby Liquidation Sale Scam - Por qué los nuevos dominios son un riesgo para la seguridad

Cómo funciona la estafa de la venta por liquidación de Buybuy Baby y cómo protegerse de futuras estafas de phishing.

Quiero volver sobre una valiosa lección de ciberseguridad que aprendí después de no descubrir la infame estafa del cierre de ventas de Buybuy Baby, que es una estafa de phishing que implica anuncios de Facebook y ventas de liquidación en un sitio web de comercio electrónico.

Para que te hagas una idea, yo trabajo en ciberseguridad y soy desarrollador de software, pero aun así esta experiencia me ha abierto los ojos sobre por qué los dominios recién registrados son un riesgo para la seguridad.

Las estafas de phishing pueden ocurrirle a cualquiera, sin importar lo sofisticado que seas con tu tecnología. Si tienes alguna duda sobre esto, lee la historia sobre cómo el popular canal de YouTube de tecnología Linus Tech Tips fue hackeado utilizando una sofisticada estafa de phishing.

Nunca debes suponer que no puedes caer en una estafa. En el mundo de la inteligencia artificial, donde es posible que un ordenador imite la voz de una persona, hay que estar más alerta que nunca.

Esto es lo que pasó:

Mi mujer empezó a recibir anuncios en Facebook de liquidaciones relacionadas con una conocida marca de bebés que iba a cerrar y artículos que estaban a la venta como resultado de la liquidación.

Pidió un producto rebajado, pero se lo pensó mejor. Me dio su teléfono para que comprobara el sitio web y me asegurara de que era legítimo.

Eché un vistazo rápido al sitio web y comprobé algunas cosas:

- Vi que era un sitio web de Shopify, un proveedor de comercio electrónico de confianza. Shopify sólo admite empresas legítimas en su plataforma, ¿no? Hasta ahí todo bien.

- Se anunciaba en Facebook y Facebook cuenta con sofisticados métodos para eliminar las estafas y evaluar a los clientes anunciantes. Un estafador no habría podido pasar ni por Shopify ni por Facebook.

- Busqué en Google Buy buy baby liquidation y leí algunos artículos sobre cómo había quebrado y que había numerosas ventas por liquidación. Comprobado hasta ahora.

- Vi ventas en sitios web de buena reputación como Ebay y Temu con ventas relacionadas. Parece legítimo.

Por desgracia, le dije a mi mujer que me parecía bien.

Por suerte, ella insistió en que había leído recientemente sobre estafas en las liquidaciones que se anunciaban.

Entonces utilicé mi teléfono para ir al sitio web y me sorprendió ver que mi servicio de filtrado de DNS lo bloqueaba por considerarlo un riesgo para la seguridad.

Busqué el dominio utilizando Cloudflare Radar para ver cómo estaba clasificado (amenaza para la seguridad es una gran categoría) y me di cuenta de que era un Dominio Nuevo. Una gran señal de alarma.

Ahora ten en cuenta que los servicios de filtrado DNS no lo clasificaron como un sitio web de phishing o un sitio web que aloja malware. Era un riesgo de seguridad porque era un Dominio Nuevo. Más sobre esto más adelante.

En este punto, comprobé el extracto de nuestra tarjeta de crédito y vi que era claramente una estafa.

Fue difícil encontrar la transacción porque el importe y el nombre del comerciante eran diferentes del nombre del sitio web, el producto y el importe facturado. Esta es una parte clave de la estafa: la transacción es una cantidad bastante pequeña y se mezcla con otras transacciones. Creo que se contabilizó en nuestro extracto como maquillaje.

Rápidamente cancelé la tarjeta y emití un contracargo en mi tarjeta de crédito.

Dónde me equivoqué

Hubo muchos puntos de fallo que condujeron a esta brecha de seguridad.

Protejo mi red doméstica utilizando un servicio de filtrado DNS especializado en bloquear porno en mi router doméstico. También bloquea las amenazas de seguridad DNS , como los dominios recién registrados.

Si hubiéramos estado en casa, el sitio web fraudulento anunciado se habría bloqueado y el problema habría terminado ahí mismo. Sin embargo, estábamos de viaje y utilizábamos la Wi-Fi de un hotel donde no existían protocolos de seguridad.

Además, aunque mis dispositivos personales tienen instalados los agentes de filtrado DNS para que este se utilice en cualquier conexión a Internet, no lo había configurado en el smartphone de mi mujer. Con tantos dispositivos que gestionar en casa, el iPhone de mi mujer se me escapó.

Al evaluar la posible amenaza para la seguridad, debería haberme tomado más en serio el sentido de urgencia de mi mujer al principio. Si no hubiera insistido, probablemente estaríamos en una situación peor.

Confié demasiado en Facebook y Shopify para eliminar a los estafadores. Supuse que era improbable que un estafador pudiera entrar en dos plataformas legítimas. Fue una suposición errónea.

Por qué esta estafa elude tantas herramientas de seguridad

La estafa funciona así

- El estafador registra un nuevo nombre de dominio de sitio web.

- Como el sitio web es nuevo, los informes de actividad de phishing aún no están asociados a ese nombre de dominio, por lo que las herramientas de seguridad no lo bloquearán sólo por eso.

- El estafador crea anuncios en Facebook para conseguir rápidamente que la gente visite el sitio web antes de que lo cierren basándose en los informes de los usuarios.

- El sitio web utiliza Shopify o una plataforma de comercio electrónico autoalojada, por lo que tiene el control total de la transacción financiera. No hay ningún intermediario (como Ebay o Amazon) que pueda detener rápidamente la estafa, bloquear al vendedor y anular la transacción.

- El sitio web no presenta ninguna señal de alarma evidente con un diseño sospechoso o anuncios emergentes. El sitio web parece seguro.

Cómo mitigar las amenazas de seguridad del phishing

Además de lo que he descrito anteriormente, es fundamental que protejas tus dispositivos.

Proteger los dispositivos no sólo significa tener un antivirus en el ordenador y mantenerlo actualizado.

En esta situación, un antivirus no habría detenido esta amenaza porque no se trataba de malware.

El phishing suele implicar el uso de plataformas legítimas en las que se utiliza la ingeniería social para engañar a la víctima.

Bloquee las amenazas con el filtrado DNS

El filtrado DNS es una herramienta de seguridad crítica necesaria en la era moderna.

Estos servicios utilizan métodos sofisticados para categorizar los sitios web. Por ejemplo, un sitio web como Google se clasifica como motor de búsqueda.

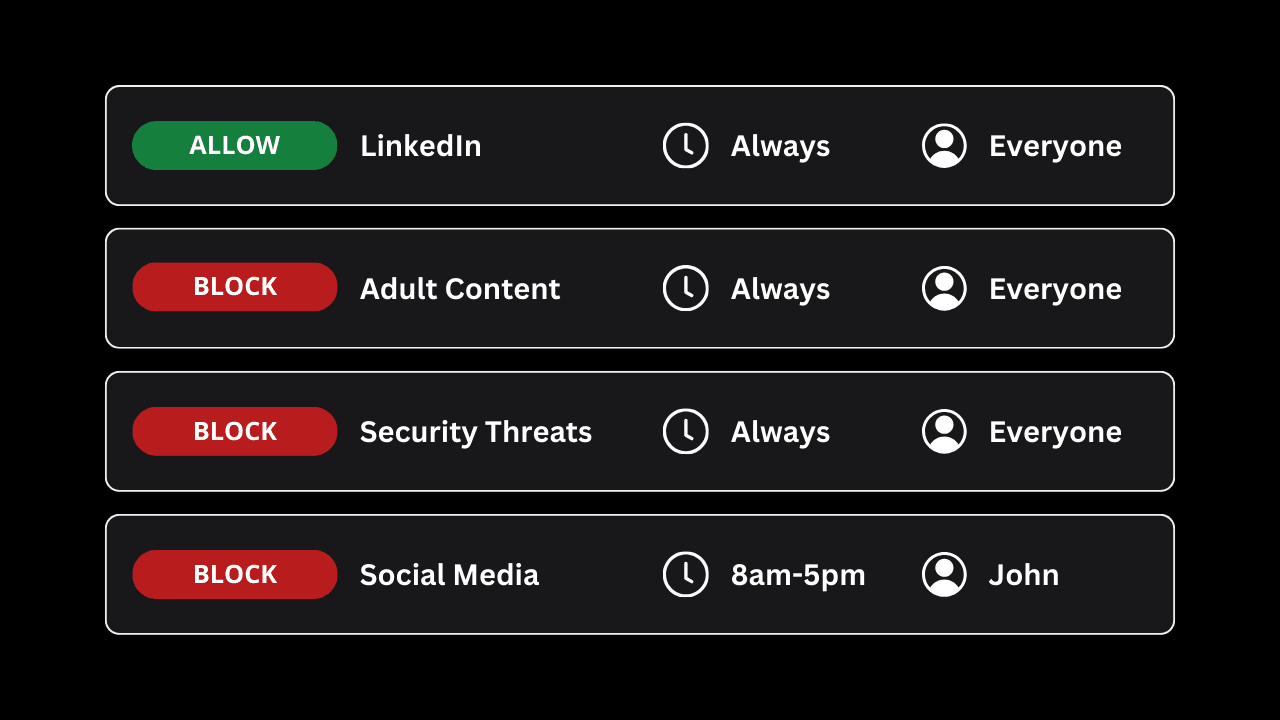

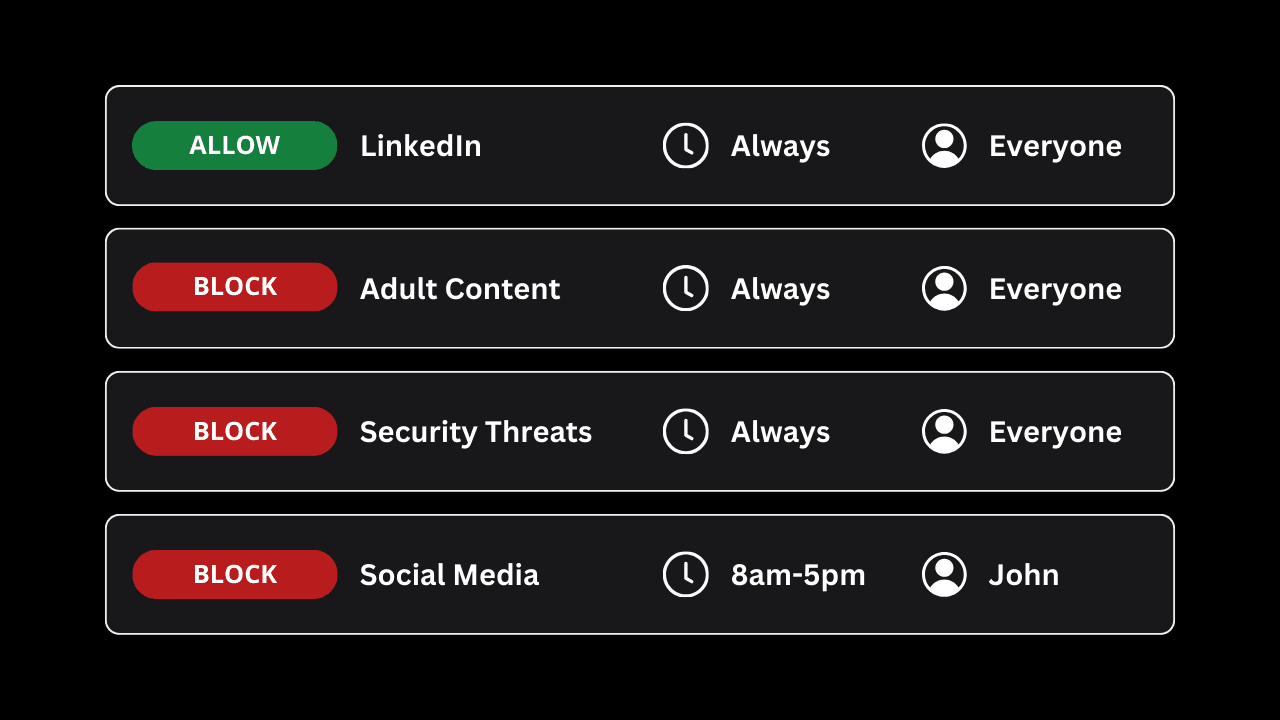

Si conectas tu dispositivo a un servicio de Filtrado DNS, puedes bloquear sitios web que pertenezcan a determinadas categorías.

Por ejemplo, se sabe que algunos sitios web son maliciosos, por lo que los servicios de filtrado DNS acabarán clasificándolos como una amenaza para la seguridad. Cuando intentas visitar el sitio web malicioso, el servicio de filtrado muestra una página de bloqueo y no te deja continuar.

Un riesgo de seguridad menos conocido es un Dominio Nuevo, o un sitio web que ha sido publicado en línea recientemente. Como has visto en este artículo, los sitios web nuevos pueden suponer un riesgo para la seguridad. Como resultado, es mejor bloquear los nuevos dominios para que te des una primera señal de advertencia y estés en alerta máxima.

Gestión de dispositivos

Otra capa de mitigación de amenazas implica la gestión de dispositivos.

El filtrado DNS se suele eludir intencionada o inconscientemente. Por ejemplo, un usuario puede instalar una VPN después de ver un anuncio en YouTube sobre el aumento de la privacidad. En ambos casos, los dispositivos son vulnerables a las amenazas de seguridad.

Puede utilizar técnicas de gestión de dispositivos para aplicar sus medidas de seguridad y evitar que se eludan las salvaguardas de ciberseguridad críticas, como el filtrado DNS.

Las técnicas de gestión de dispositivos le proporcionan el control que necesita para garantizar que sus dispositivos están protegidos y que no es víctima fácil del phishing, las amenazas a la seguridad o los contenidos no deseados y dañinos.